Varias empresas y grandes corporaciones de Israel han sido

violadas y sus sistemas han sido encriptados utilizando una nueva cepa de

ransomware llamada Pay2Key, en lo que parece ser un ataque dirigido contra

redes israelíes.

Los primeros ataques se vieron a fines de octubre, pero

ahora han aumentado en número y, al mismo tiempo, permanecen contenidos en

Israel.

“A medida que pasan los días, más de los ataques de

ransomware reportados resultan estar relacionados con el nuevo ransomware

Pay2Key”, dijo la firma israelí de seguridad cibernética Check Point en

una alerta de seguridad publicada hoy.

Según la empresa, los ataques suelen ocurrir después de la

medianoche, cuando las empresas tienen menos empleados de TI en el trabajo.

(adsbygoogle = window.adsbygoogle || []).push({});

Actualmente, se cree que el punto de entrada inicial para

todas las intrusiones son los servicios RDP (Protocolo de escritorio remoto) de

seguridad débil.

El acceso a las redes de la empresa parece haberse obtenido

“algún tiempo antes del ataque”, pero una vez que el equipo de

ransomware comienza su intrusión, suele tardar una hora en propagarse a toda la

red y cifrar los archivos.

Para evitar que se detecten sus actividades, los operadores

de Pay2Key generalmente establecen un punto de pivote en la red local, a través

del cual hacen proxy de todas sus comunicaciones para reducir su huella de red

detectable.

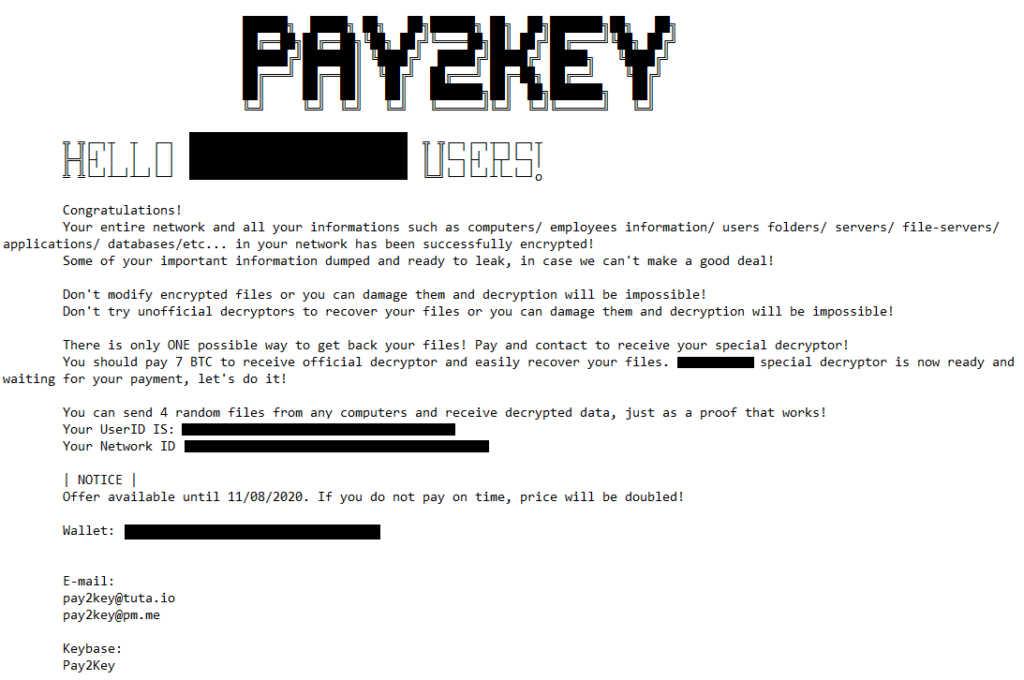

Una vez que finaliza el cifrado, las notas de rescate se

dejan en los sistemas pirateados, y la pandilla Pay2Key generalmente solicita

pagos de 7 a 9 bitcoins (~ $ 110K- $ 140K).

(adsbygoogle = window.adsbygoogle || []).push({});

Según el análisis actual, Check Point dijo que el esquema de

cifrado parece ser sólido (utilizando los algoritmos AES y RSA), lo que

desafortunadamente ha impedido a la compañía crear un descifrador gratuito para

las víctimas.

Los investigadores dicen que el ransomware se ha creado

desde cero, sin superposiciones con otras cepas de ransomware conocidas, y

parece haber sido nombrado “Cobalt” durante una fase anterior / de

desarrollo.

Algunas investigaciones del equipo de Check Point también

han vinculado el ransomware a una cuenta de Keybase que usa el mismo nombre de

Pay2Key, registrada a principios de este año en junio, pero actualmente no está

claro quién desarrolló el ransomware y por qué apuntan solo a empresas

israelíes.

Great writeup by @_CPResearch_ on “Pay2Key” #Ransomware. Can confirm 3 unique businesses in Israel submitted to ID Ransomware in the past week.https://t.co/OcFZ9Wrxs1 pic.twitter.com/XYhJl4JzEV

— Michael Gillespie (@demonslay335) November 6, 2020

Fuente : ZDnet